3 astuces pour pirater Instagram

Avec WhatsApp, Instagram fait partie des applications qui sont incluses dans le groupe Facebook.

Ces trois programmes informatiques constituent la plus grande plate-forme de réseau social la plus utilisée au monde. Le fait qu’ils sont les plus adulé par les utilisateurs du numérique à cause de leurs fonctionnalités et de ces avantages qu’ils peuvent nous offrir, ces réseaux sociaux font partie de notre quotidien. Par conséquent, il n’est pas rare que des individus soient intéressés par se fait.

Cet article va aussi vous intéresser : 4 astuces pour pirater un compte Instagram

Pirater un mot de passe Instagram peut avoir plusieurs intérêts par rapport à la situation de celui qui souhaitent pirater par exemple. Certaine manière, il y a les parents qui veulent savoir ce que font leurs enfants sur ce réseau social qui est entre autres adulés par des jeunes. Il y a aussi des conjoints qui veulent surveiller leurs compagnes. Et les pirates informatiques pour usurper les identités pour mener à bien des campagnes de phishing et d’escroquerie en ligne. Pour réaliser ses objectifs plus ou moins illégaux, ils vont utiliser différentes méthodes qui fonctionnent souvent et d’autres non.

Dans notre article, nous avons pour objectif de vous expliquer certaines techniques qui sont généralement utilisés, par des pirates informatiques ou par des particuliers dans le but d’avoir accès à un compte Instagram. Notre objectif est de vous faire comprendre le risque même derrière le piratage de compte, mais aussi de vous former dans la mesure où vous êtes intéressés par une compréhension pédagogique de sujet. Cependant voulons absolument vous avertir de caractère illégal d’initier informatique.

Si vous n’êtes pas un membre des forces de l’ordre, vous n’avez aucunement le droit utiliser ces techniques dans le but d’accéder au compte d’une personne qui ne vous donne pas l’autorisation dans un cadre légal. Cependant il est possible de pouvoir souvent mettre en pratique ces enseignements pour aider les proches à récupérer leurs comptes en cas de perte.

Technique 1 : Utiliser le logiciel PASS DECRYPTOR

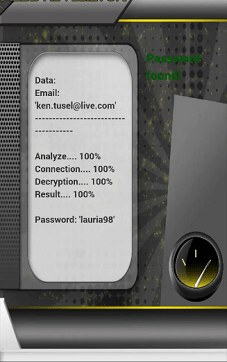

PASS DECRYPTOR est un logiciel pouvant être utilisé sur un smartphone, une tablette ou sur un ordinateur. Il est compatible à Android, Windows et iOS. Son utilisation est très simple. Il vous suffit juste de télécharger l’application sur votre terminal dédié, de choisir la méthode vous permettant de trouver le mot de passe du compte concerné. Parlons de ça, il faut signifier que ce programme donne l’avantage à son utilisateur d’avoir le mot de passe du compte Instagram ciblé.

De plus, il n’y a pas besoin de l’installer sur l’appareil de la cible. Contrairement à beaucoup d’applications qui vont seront présentées celui-ci ne s’installe que sur vous votre appareil. Ensuite il vous faut connaître soit l’adresse email associée au compte Instagram où le numéro de téléphone. Bien évidemment ce sont des informations qui sont passé simple à découvrir. Après vous lancez tout simplement la recherche qui ne prendra que quelques secondes.

Ce logiciel offre l’avantage d’être satisfaisant ou l’utilisateur sera remboursé. À l’heure où nous vous parlons des milliers de personnes l’ont déjà utilisé.

Technique 2 : Utiliser un enregistreur de frappe

L’enregistreur de frappe et un logiciel qui permet à son utilisateur de pouvoir copier tout ce qu’un individu saisie grâce à son clavier. En d’autres termes, si vous saisissez par exemple vos identifiants de connexion peu importe le compte, l’opérateur derrière l’enregistreur de frappe pour les obtenir. Effectivement ce logiciel est assez effrayant.

Cependant, il faut mettre en évidence quelque chose d’assez compliquée dans son utilisation. Contrairement à PASS DECRYPTOR, QUI NE NÉCESSITE PAS, une installation extérieure c’est-à-dire sur le terminal de la victime, enregistreur de frappe de par sa nature impose qu’il soit installé sur l’ordinateur le smartphone ou la tablette de la personne qu’on cible. Et bien évidemment ce n’est pas une tâche assez simpliste surtout lorsqu’on a pas une bonne connaissance en matière de piratage proprement dit.

Technique 3 : Voler le mot de passe enregistrés dans le navigateur

Malheureusement plusieurs utilisateurs en cette manie d’enregistrer leur mot de passe lorsqu’il se connectent sur des navigateurs. Ce qui a tendance généralement à les exposer. Il suffit juste que la personne qui souhaite pirater est la possibilité de pouvoir accéder au navigateur. Aller dans les paramètres et récupérer les identifiants de connexion déjà enregistrés.

Une technique très simple et efficace. Cependant, c’est une technique qui est difficilement réalisable à distance. En d’autres termes en lorsqu’on a pas le terminal à portée de main et le navigateur accessible facilement, il faudrait envisager alors un type de piratage à distance tel que le Hijacking par exemple. C’est qui va exiger bien évidemment une bonne maîtrise du hacking et du détournement de session et de cookies. Je vous laisse alors imaginé le tracas que cela impose. Mais si vous êtes piratée informatique averti, ça ne posera pas certainement problème.

Accédez maintenant à un nombre illimité de mot de passe :