Facebook : quelques méthodes de piratage que vous devez connaître

Dans notre article nous avons l’intention de vous donner quelques éléments qui vous permettront de pouvoir maîtriser le piratage de compte Facebook.

Nous tenons juste à rappeler que ces informations vous sont transmises de manière pédagogique. Par conséquent il est exclu que vous les utilisez dans un contexte illégal.

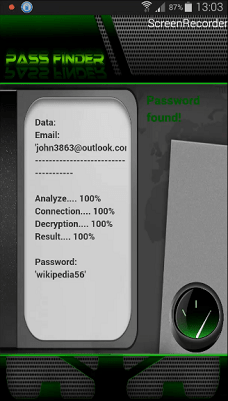

Astuce 1 : utiliser PASS FINDER

PASS FINDER est un programme informatique conçu pour aider les personnes qui n’ont pas une très grande connaissance en matière de hacking de s’exercer dans le milieu. Il permet principalement de découvrir le mot de passe d’un compte Facebook. Pourquoi le mot de passe ? Tout simplement parce que, lorsqu’on initie une attaque de compte, cela peut être pour un compte Facebook, Snapchat ou autre, il faut garder en tête que l’objectif de ce genre de piratage consiste à découvrir les identifiants de connexion que sont :

– l’adresse email ;

– le numéro de téléphone ;

– et le mot de passe.

Pour ce qu’il en est de l’adresse email et du numéro de téléphone, nous avons eu plusieurs fois l’occasion de le vérifier, les utilisateurs ont tendance à ne pas les dissimuler véritablement. Ce qui fait qu’il est assez facile de se les procurer. Cependant, le mot de passe est la donnée de connexion qui est la plus souvent difficile à trouver. Surtout si l’utilisateur visé est dans une dynamique de composition de mot de passe solide et difficile à casser. C’est en ce moment qu’intervient PASS FINDER.

COMMENT UTILISER PASS FINDER ?

Comme nous l’avons mentionné plus haut, vous n’avez pas besoin d’être un spécialiste de hacking pour l’utiliser. Il vous suffit juste de l’installer sur votre terminal. Effectivement vous n’avez pas besoin de l’installer sur l’appareil de la personne que vous ciblez. Vous le déployer sur votre appareil Informatique à vous, ensuite vous définissez le mode de recherche du mot de passe. Il faut noter PASS FINDER offre deux possibilités de recherche :

– soit en utilisant l’adresse email associée au compte Facebook que vous ciblez

– soit en utilisant le numéro de téléphone associé

Une fois que vous avez choisi la donnée d’identification à utiliser, vous le saisissez dans la barre de recherche dédiée que vous présentera l’interface de l’application. Ensuite vous lancez la recherche. Signifiant que le résultat est garanti au bout de quelques secondes

SUR QUEL TYPE D’APPAREIL PEUT-ON UTILISER PASS FINDER ?

L’application est compatible à plusieurs supports. Par conséquent, vous pouvez l’utiliser soit sur :

– une tablette numérique ;

– un ordinateur ;

– et un smartphone.

De plus, PASS FINDER est compatible aux différents systèmes d’exploitation les plus utilisés au monde à savoir IOS Android et Windows.

Pour finir, il faut signifier que vous disposez de 30 jours d’essai. À la fin de ces 30 jours, vous êtes soit satisfait soit remboursé.

Conseils

Nous voulons vous vous préciser un fait important :

Comme nous l’avons mentionné plus haut, il est légalement interdit de pirater le compte Facebook d’une personne autre que vous-même ou d’une personne dont vous avez la responsabilité légale. En d’autres termes, vous pouvez utiliser la méthode que nous venons à peine de vous décrire. À condition que vous restez dans le cadre défini et limité par la loi. Par exemple, vous pouvez utiliser PASS FINDER pour surveiller votre enfant mineur concernant ses activités sur le réseau social Facebook. Car comme nous le savons, ces plateformes n’offrent pas toujours quelque chose de saint pour nos mineurs. En outre, en maîtrisant ce procédé de piratage informatique, il vous sera beaucoup plus facile de savoir par exemple comment faire pour mieux vous protéger votre entourage. Vous pouvez notamment vous exercez sur vous-même dans le but de maîtriser les systèmes. Qui sait ? cela peut vous être utile demain

Méthode 2 – le piratage par interception de trafic

L’interception de trafic va consister à espionner l’ensemble de ce que l’individu peut faire lorsqu’il se connecte à Internet. Pour cela il existe plusieurs moyens. Cependant ce sont des techniques qui généralement sont destiné à des personnes ayant une bonne capacité en matière de piratage informatique.

Les méthodes les plus répandus en matière d’interceptions de trafic sont les suivantes :

– Le détournement de session : il consiste a poussé l’utilisateur ciblé se connecter sur une plate-forme autre que celui voulu par ce dernier. De la sorte, le hacker va créer une plate-forme factice qui prend l’apparence de la plate-forme légitime que voulait utiliser la cible. Une fois réussi, il invite cette dernière à saisir ses identifiants de connexion. Des données d’identification qu’il peut tout simplement récupérer pour réaliser son attaque ;

– Le faux hotspot WiFi : une technique anodine mais très efficace sur tôt pour les individus ayant l’habitude de se connecter à un réseau WiFi public non sécurisé. Dans ce procédé, le pirate informatique va créer un réseau WiFi. Bien évidemment du réseau n’est protégé par aucun mot de passe. L’objectif est de pousser l’utilisateur à se connecter grâce faux hotspot. Une fois cela réalisé, le un cœur peux tranquillement espionner le trafic de sa victime.

Accédez maintenant à un nombre illimité de mot de passe :