Kaspersky : 3 méthodes pour compromettre vos e-mails professionnels

Récemment la société de cybersécurité Kaspersky a mené une étude entre le mois de mai et de juillet 2021 sur la menace informatique de type BEC pour Business Email Compromise, en français compromission d’emails professionnels.

Selon la spécialiste de la sécurité informatique, cette forme d’attaque informatique devient très récurrente de nos jours. Principalement dirigée contre les entreprises, elle s’attaque notamment à plusieurs secteurs à savoir l’informatique, la livraison, le transport aérien, le retail et l’industrie…

Cet article va aussi vous intéresser : Reconnaître les attaques par email, la nécessité d’une formation pour les utilisateurs

En pratique, ce sont des cyberattaques qui demandent beaucoup de patience et de temps sans oublier les ressources énormes. On estime la préparation de ses actes de cybermalveillance entre plusieurs semaines à quelques mois. Pourtant, il suffit d’une seule attaque réussie pour que les préjudices subis par la victime s’élève avait million de dollars.

Cette méthode nécessite que les pirates informatiques échangent au cours de leur action des courriels avec un salarié de l’entreprise ciblée. Généralement ce dernier n’est pas conscient de la situation bien évidemment, au détriment de sa société ainsi que de ses clients.

Pour réussir leur coup, les pirates informatiques vont se servir de boîte électronique déjà piratés, qui prend la forme d’une adresse électronique officielle de l’entreprise à cibler. Ils peuvent aussi passer par le vol d’identifiant de salariés pour atteindre le responsable ou les supérieurs de ces derniers.

Si dans la majorité des cas l’objectif des pirates informatiques et de détourner de l’argent, il peut souvent arriver que leur objectif est d’avoir accès à des informations de nature commerciale telle que des données liées à la clientèle de l’entreprise ou des données sur le développement technologique ou technique de celle-ci.

Selon les experts de Kaspersky, il existe principalement trois méthodes beaucoup utilisées dans la catégorie des BEC.

1- La fraude au Président

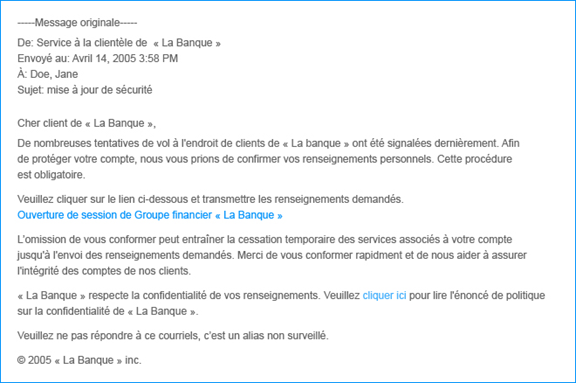

C’est de loin l’une des pratiques les plus populaires dans la catégorie BEC. Elle consiste tout simplement à envoyer un email totalement factice à un salarié en usurpant l’identité d’un agent supérieur de l’entreprise. L’intention est de lui soutirer certaines informations le plus souvent confidentielles voir très sensible. Souvent, le pirate informatique demande au salarié d’exécuter une action qui peut partir au détournement d’argent sans que ces derniers ne le sachent bien évidemment.

2- La fausse modification de données bancaires

On est dans le cas où le service comptable peut recevoir un faux email de la part d’un collaborateur où celui-ci démons à modifier ses données bancaires tel que le relevé d’identité bancaire ou même le IBAN pour qu’il puisse à recevoir le paiement de son salaire. Si les agents comptables se laissent prendre par le fait et modifient les informations sans mener au préalable une enquête rigoureuse, le montant destiné au salarié ou au collaborateur sera reversé au pirate informatique.

3 – La fausse facture

C’est généralement les services comptables qui sont directement ciblés par le message frauduleux dans ce contexte. Il peut émaner d’un prétendu fournisseur qui existe par exemple, une facture en retard soit réglée. Les choses sont faits en sorte de pouvoir tromper la vigilance des comptables. Si ces derniers ne font pas suffisamment attention, ils seront exécutés une transaction frauduleuse dont les cybercriminels seront les seuls à bénéficier.

« Pour exécuter des attaques BEC, les cybercriminels récoltent toujours soigneusement des données sur leur victime et s’en servent ensuite pour établir une relation de confiance. Certaines de ces attaques sont possibles parce que les attaquants peuvent facilement trouver en libre accès les noms et les fonctions des collaborateurs, le site exact sur lequel ils travaillent, leurs dates de congés ou encore des listes de contacts… Les fraudeurs utilisent généralement un large éventail de techniques et de méthodes d’ingénierie sociale afin de gagner la confiance d’une victime et commettre des actes malveillants. C’est pourquoi nous encourageons les utilisateurs à être particulièrement prudents au sein de leur environnement professionnel », Commente Alexey Marchenko, Head of Content Filtering Methods Research chez Kaspersky.

Pour se protéger de cette attaque informatique, il faut prendre certaines mesures tel que décrit par Kaspersky :

- Utiliser des solutions de sécurité fiable qui utilisent des technologies avancées pour lutter contre des spams et des fichiers ;

- Renforcer la culture numérique des collaborateurs ;

- Former les collaborateurs à savoir identifier les formes des techniques citées plus haut ;

- Former les salariés à identifier les techniques d’ingénierie sociale est l’une des méthodes les plus efficaces pour les contrer.

Accédez maintenant à un nombre illimité de mot de passe !