Protéger ses sous-domaines pour éviter leur compromission

Les sous domaine sont très délicats à gérer et la prise de contrôle peut avoir un impact significatif sur la crédibilité ou l’image d’une entreprise.

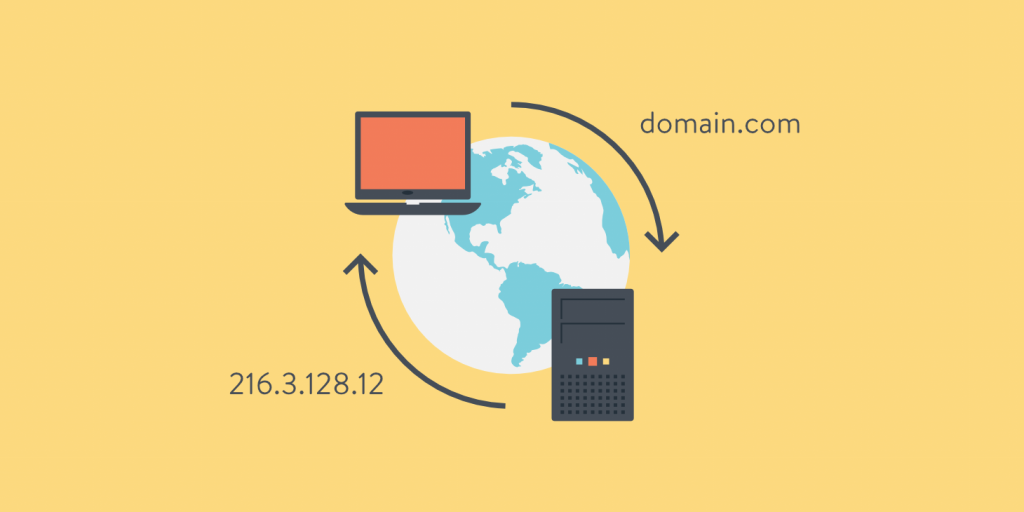

En particulier, c’est généralement un problème de DNS et malheureusement ce genre de situation perdure et se multiplient de plus en plus. On peut le dire avec certitude, les sous-domaines sont de plus en plus prie d’assaut et les pirates informatiques se rendre compte qu’il y a une opportunité à en tirer face à la négligence professionnelle du secteur.

Cet article va aussi vous intéresser : Un mot de passe compromis serait la porte d’entrée de pirates informatiques dans le réseau de Colonial Pipeline

Comme on le sait, toute entreprise qui a un site internet a également ce qu’on appelle des sous domaine. Ce sont des outils nécessaires qui permettent organiser le contenu disponible sur le site Internet ainsi que le service à proposer aux visiteurs, de sorte à les maintenir d’une certaine manière. Certaines grandes entreprises peuvent posséder des milliers et des milliers de sous domaines. De façon pratique, à cause de leur importance, les pirates informatiques ne cessent de s’y intéresser. Plusieurs situations ont permis de démontrer que les sous-domaines peuvent-être des sources d’attaques supplémentaires. L’exemple de Warner Bros, Honeywell, Chevron et 3M sont des exemples palpables qu’il faut prendre comme illustration de cette situation.

Le plus souvent les pirates informatiques détournent ces sous-domaines pour rédiger les internautes vers des sites de jeux en ligne illégaux, des activités douteuses ou encore de la pornographie en ligne.

À ce propos, TechRadar écrivait : « C’est un problème récurrent pour les sites hébergés par Azure ».

Le site spécialisé ici faisait référence à ce qui s’est passé durant le mois de mars. Durant cette période le service d’alerte des failles de sécurité et aux exploits avait signifié avoir découvert près de 670 sous domaines de Microsoft étant totalement vulnérables seulement après un scan automatisé. Une telle situation qui serait selon le services d’alerte causée par de mauvaises pratiques du géant américain en matière de gestion de nom de domaine (DNS). À préciser que Microsoft à lui seul possède plus de 100 000 noms de domaine.

Quand les pirates informatiques réussissent à réunir les privilèges nécessaires pour accéder à un système informatique, en passant par le contrôle du sous-domaine, ils ont la possibilité d’exfiltrer d’énormes base de données. Ils peuvent aussi espionner le trafic des données voir cloner les sites web vulnérables.

C’est pour cela que les spécialistes demandent de faire attention à ce genre de menace informatique car de manière pratique, il serait impossible de détecter une attaque affectant le sous-domaine. En d’autres termes, s’il est détourné, vous ne le saurez pas. Votre entreprise est alors vulnérable à tout type d’attaque informatique.

« Outre les erreurs de configuration du DNS, les sous-domaines peuvent être exploités s’ils sont attribués à des utilisateurs indignes de confiance », précisent des chercheurs De l’Université technologique de Vienne. « Les entrées de DNS non résolues », c’est-à-dire les entrées pointant vers des ressources expirées, peuvent être prises en charge par des parties non autorisées. Les services tiers interrompus peuvent également permettre de s’introduire dans un système. », notent ces derniers. Ces derniers n’ont pas manqué de préciser que la conséquence des attaques ciblant les sous-domaines peut-être extrêmement graves. Surtout dans l’éventualité où les sous-domaines de DNS sont sous le contrôle des pirates informatiques. Ces cybermalveillants auront alors l’opportunité de pouvoir détourner des sessions, réaliser des attaques par fixation de session. Ils pourront aussi contourner les sécurités déjà établies du Web, sans oublier la possibilité d’organiser d’immenses campagnes de phishing avec une facilité déconcertante. Les possibilités dans ce cas de figure sont tellement nombreuses qu’il est possible d’en faire une liste exhaustive pour le moment.

Bien sûr les chercheurs n’ont pas manqué sur leurs sites web de donner quelques conseils nécessaires pour réduire la menace au maximum. Il commence d’abord par donner des topos concernant la manière de découvrir comment savoir si les sous domaine sont vulnérables ou potentiellement vulnérables. De ce fait ils proposent de « passer en revue toutes les entrées de DNS de type CNAME pointant vers des domaines externes, ainsi que toutes les entrées A/AAAA pointant vers des adresses IP qui ne sont pas directement contrôlées par l’entreprise, par exemple celles des fournisseurs de services et de cloud. Si les liens ne sont plus actifs, il faut supprimer les entrées de DNS correspondantes ».

Si l’intention est de protéger les applications Web contre de potentiel les exploitations des cybercriminels, les développeurs web en particuliers devront « établir des politiques de sécurité selon le principe du moindre privilège, c’est-à-dire restreindre la surface d’attaque autant que possible ». Il est clair, « qu’en limitant la surface d’attaque autant que possible on réduit le risque. ». Il faudrait « envisager l’usage du préfixe de cookie __Host- si les cookies définis par l’application Web n’ont pas besoin d’être partagés avec d’autres domaines connexes ».

Accédez maintenant à un nombre illimité de mot de passe !