Sécurité informatique : 5 notions importantes qu’ils ne faut pas oublier

Le niveau de la menace informatique continue de grandir chaque année.

Ces 12 derniers mois, les incidents informatiques n’ont autant connu une recrudescence jamais vu auparavant. De plus ces menaces qui tendent à bouleverser l’ordre des choses deviennent de plus en plus sophistiquées. Les cybercriminels s’organisent mieux de plus en plus. Ils ne sont plus éparpillés et ne font plus les actions de manière isolés. On dit dans le jargon qu’ils se professionnalisent. Par conséquent, toutes personnes et organisations sont confrontées à une situation ou dès l’instant vous utilisez une aussi informatique, vous êtes nettement en danger.

Cet article va aussi vous intéresser : Sécurité des données personnelles : comment gérer les identités

Malgré cette situation qui est sensé alarmé plus d’un, peu de personnes s’en soucie. Pourtant, avec l’élargissement de la collaboration à distance comme et en mode professionnel de base du fait de la pandémie à coronavirus, il faudra s’attendre à ce que la menace informatique gagne en puissance.

Dans ce contexte, force est de rappeler 5 notions de base qui ne doivent pas être négligés par les utilisateurs de service numérique aux urgences.

Notion 1 : L’importance des mots de passe

Que nous le voulions ou non les mots de passe sont très important dans la gestion de nos accès. Par conséquent, les utilisateurs doivent prendre soin de leur mot de passe.

« Les mots de passe doivent être vérifiés et consolidés. Les experts s’opposent toutefois sur la longueur et la composition ainsi que sur la fréquence de renouvellement. Il est essentiel que les utilisateurs gèrent leurs mots de passe avec soin, qu’ils ne les stockent pas sans protection dans des feuilles de calcul Excel, qu’ils ne les laissent pas écrits à la vue de tous ou qu’ils ne les collent pas sous le clavier. Par ailleurs, « 1234 » ou « password » ne sont pas des mots de passe sûrs. », explique Philippe Rondel, spécialiste à Check Point.

Notion 2 : Se protéger contre l’hameçonnage

C’est sans nul doute, l’un des fléaux d’Internet. Aujourd’hui parce que tous les utilisateurs de services numériques ont été victimes de phishing ou de tentative de phishing. C’est pour cela qu’il faut rester méfiant en tant de choses.

« Les utilisateurs doivent être vigilants avant de cliquer sur des liens qui leur semblent suspects, souvent associés à l’expéditeur. Ils doivent également ne télécharger que du contenu provenant de sources fiables, car le phishing, un procédé très répandu d’ingénierie sociale, est devenu le principal moyen d’attaque. Par conséquent, si les utilisateurs reçoivent un e-mail contenant une demande inhabituelle, un expéditeur ou un objet étrange, ils doivent immédiatement se poser des questions. », note Philippe Rondel.

Notion 3 : Le choix des infrastructures numériques

De manière pratique, le télétravail recommande l’utilisation accrue de solution numérique. Il faudra être vigilant pour choisir ce qui pourrait convenir aux besoins dans l’immédiat et sur le long terme. En particulier, au niveau de la sécurité informatique. « Dans le cadre du télétravail, cette question est devenue extrêmement importante. Le risque d’une attaque à grande échelle est d’autant plus grand lorsque les employés utilisent leurs équipements personnels, tels que des ordinateurs ou des téléphones portables, à des fins professionnelles. Il faut installer un logiciel de sécurité sur tous les appareils et protéger la connexion au réseau de l’entreprise », souligne le spécialiste de CheckPoint.

Notion 4 : La mise à jour de logiciels

« Les pirates trouvent souvent des points d’entrée dans les applications, les systèmes d’exploitation et les solutions de sécurité, car ils surveillent et exploitent généralement l’apparition de vulnérabilités. L’une des meilleures mesures de protection consiste à toujours utiliser la dernière version d’un logiciel – c’est simple, élémentaire mais efficace. », précise Philippe Rondel.

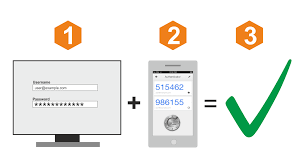

Notion 5 : L’authentification à multiples facteurs

Dans la continuité du mot de passe, adopter un mode d’authentification multifactorielle s’impose littéralement. C’est dans ce contexte d’ailleurs qu’il faudra être vigilant. « Connue des utilisateurs qui consultent leur compte bancaire en ligne, quand, par exemple, on leur demande un TAN (code d’accès à usage unique) lorsqu’ils se connectent via leur téléphone portable. Dans de nombreux cas, ce mode de connexion est aujourd’hui utilisé pour les applications et les sites de commerces en ligne pour améliorer la sécurité. Il est ainsi devenu presque impossible pour les cybercriminels d’accéder au système sans connaître le mot de passe. », décrit Philippe Rondel.

Accédez maintenant à un nombre illimité de mot de passe :