Strumento per hackerare Instagram

Vediamo come hackerare la password di Instagram

Strumento per hackerare Instagram

Vediamo come hackerare la password di Instagram

Numerose star e influencer hanno già subito il furto del proprio account Instagram. A volte da parte di concorrenti o persone invidiose. Alcuni contano oltre 10 milioni di follower: una cifra impressionante!

Non meno di 6 milioni di profili Instagram sono stati violati da un gruppo di hacker anonimi. Questi account vengono poi rivenduti su forum o sul Dark Web per pochi dollari. Gli acquirenti li utilizzano per spiare i proprietari, inviare pubblicità di farmaci o, peggio ancora, chiedere denaro ai follower fingendo un'emergenza grave.

Generalmente, sono i paesi africani a utilizzare questa tecnica: guadagnano somme ingenti, arrivando a estrarre fino a 1.000 dollari al giorno! Si tratta di cifre notevoli se si considera che un account Instagram compromesso costa solo 3-4 dollari.

Esistono due modi per un hacker: o compromette direttamente l’account Instagram, oppure lo acquista sul mercato nero, ovvero sul Dark Web.

Ma quali sono i metodi che gli hacker usano più spesso senza che te ne accorga? Ti riveleremo come violano gli account. Spiegheremo in dettaglio come manipolano strumenti semplici ma efficaci. Ecco alcuni esempi: l’uso di finte pagine di accesso, directory, simulatori di indirizzi IP per eludere l’autenticazione a due fattori o semplicemente la falsificazione del numero di telefono per ricevere l’SMS di accesso quando si clicca su "Password dimenticata". Sappi che Instagram cerca in ogni modo di correggere le falle di sicurezza, ma gli hacker sono sempre un passo avanti. Lavorano spesso in team e talvolta scambiano o rivendono gli strumenti usati per hackerare Instagram.

Ecco alcune tecniche che minacciano costantemente il tuo account Instagram:

utilizzando

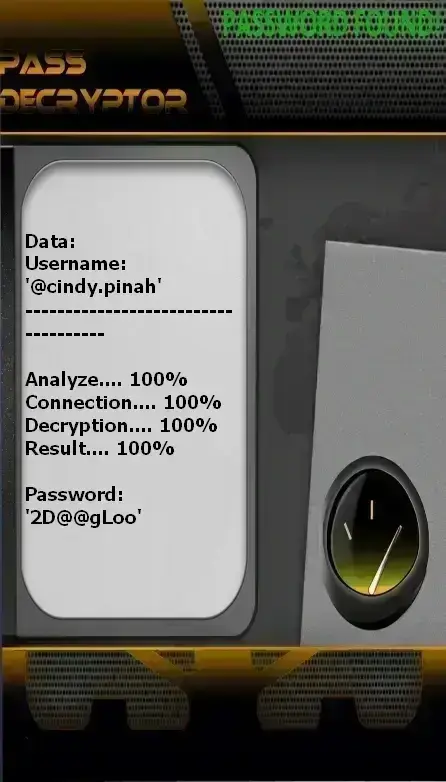

PASS DECRYPTOR dall’@username

(funziona anche con numero di telefono o indirizzo email).

Questo strumento è molto semplice da usare. Decifra la password di un account Instagram utilizzando @username, indirizzo email o numero di telefono. Basta inserire una di queste tre opzioni e il software fa il resto, usando un algoritmo avanzato per visualizzare la password sullo schermo. L’intero processo richiede solo pochi minuti.

Puoi scaricarlo dal sito ufficiale: https://www.passwordrevelator.net/it/passdecryptor

Devi sapere una cosa: i database sono enormi archivi di dati personali costituiti da informazioni che circolano sul web. Queste informazioni derivano generalmente da perdite di dati, evento tutt’altro che raro online. Possono anche provenire dal metodo di scraping, una tecnica che permette a strumenti sofisticati di raccogliere automaticamente dati pubblici accessibili a tutti. Con una buona analisi e raccolta di informazioni, gli hacker possono facilmente dedurre le tue credenziali e attaccare il tuo account Instagram. Sarebbe quindi ingenuo credere di essere al sicuro grazie alle tue misure di sicurezza, poiché una perdita di dati può avvenire in qualsiasi momento e per molteplici ragioni.

Sebbene esistano molte tecniche sviluppate dagli hacker per violare account online, è importante concentrarsi su metodi classici ma ancora molto efficaci, come il phishing. Si tratta di una tecnica piuttosto complessa per gli utenti comuni, ma semplice da attuare per un hacker esperto. Nel phishing, l’hacker può inviare un messaggio via SMS, email o social network invitando l’utente a compiere un’azione—confermare la propria identità o altro—che lo spinga a cliccare su un link. Questo link reindirizza a una piattaforma identica alla pagina di accesso di Instagram. In altre parole, ti trae in inganno facendoti credere di accedere al tuo account, ma in realtà stai inserendo le credenziali su un sito malevolo. Per questo motivo, è fortemente sconsigliato cliccare su link ricevuti da mittenti sconosciuti o condivisi in massa. In caso di curiosità, accedi direttamente al sito tramite browser. Mai cliccare su link sospetti.

Nella categoria delle tecniche più comuni usate dai cybercriminali, troviamo l’ingegneria sociale. Non è hacking in senso stretto, ma una forma di manipolazione basata sulle interazioni umane. L’hacker cerca di creare un legame con te per raccogliere informazioni personali—data di nascita, nome di un caro o di un animale domestico, indirizzo—che potrebbero aiutarlo a indovinare la tua password. Spesso queste domande vengono poste in modo innocuo, ad esempio tramite sondaggi pubblici. Per questo, limita al massimo la condivisione di dati personali sui social network. Evita di rispondere a sconosciuti e diffida di messaggi sospetti.

Il dirottamento di sessione (session hijacking) è una tecnica di hacking informatico pura, richiede solide competenze in programmazione. Un hacker esperto crea un "ponte" tra te e Instagram, reindirizzandoti senza che tu te ne accorga a un sito fasullo identico alla pagina di login. A differenza del phishing, non clicchi tu stesso su un link: il reindirizzamento avviene automaticamente, spesso sfruttando i cookie del browser. Per questo motivo, è fortemente consigliato cancellare regolarmente i cookie dopo aver navigato.

Il keylogger è uno strumento molto usato nel cybercrime. Si tratta di un programma malevolo che registra tutto ciò che digiti sulla tastiera. Se il tuo dispositivo è infetto, tutte le tue password verranno rubate. È fondamentale utilizzare un buon antivirus e monitorare i consumi di rete: un keylogger può aumentare il traffico dati senza che tu te ne accorga.

Da utenti abituali di Internet, spesso ci colleghiamo a reti WiFi pubbliche senza pensarci due volte—soprattutto se gratuite. Tuttavia, gli hacker possono creare hotspot WiFi fasulli, spacciandosi per reti legittime o imitando quelle di terze parti. Se ti connetti inconsapevolmente, rischi di essere spiato o di subire un attacco "man-in-the-middle", con furto di credenziali e dati personali. È una minaccia difficile da prevenire, per cui evita le reti WiFi pubbliche non protette.

Pochi lo sanno, ma è possibile hackerare la scheda SIM. La SIM è un vero e proprio dispositivo con un sistema operativo, vulnerabile come qualsiasi computer. Molte applicazioni SIM non sono state aggiornate dal 2009 (ad esempio S@T Browser), lasciando falle note agli hacker. Il simjacking inizia con un SMS che richiede l’esecuzione di comandi: la SIM invia al telefono informazioni sensibili (numero seriale, posizione), che vengono raccolte dai criminali per localizzarti e rubare i tuoi dati di accesso.

Il Trojan è un malware sofisticato, spesso nascosto in app apparentemente legittime disponibili su Play Store o App Store. Grazie alla sua capacità di nascondere funzionalità malevole, può eludere i controlli. Una volta installato, permette all’hacker di:

La migliore difesa è un antivirus aggiornato e un comportamento cauto durante il download di app.

Per farlo, devi adottare una rigorosa igiene digitale, ovvero un insieme di comportamenti che migliorano la tua sicurezza online. La base per proteggere il tuo account Instagram è:

Oltre a queste misure, ricorda che la sicurezza assoluta non esiste. Per questo, in caso di smarrimento della password o compromissione dell’account, raccomandiamo uno strumento affidabile: PASS DECRYPTOR. Funziona su smartphone, tablet o computer e non richiede competenze tecniche avanzate.

Risorse aggiuntive per proteggere il tuo account Instagram:

Hackerare l’account Instagram di qualcuno senza il suo consenso è illegale e viola le leggi sulla privacy e la sicurezza informatica nella maggior parte dei paesi.

Sebbene nessun metodo garantisca sicurezza assoluta, puoi migliorare la protezione attivando l’autenticazione a due fattori, cambiando regolarmente la password ed evitando link o messaggi sospetti.

Se sospetti che il tuo account sia stato compromesso, cambia immediatamente la password, revoca l’accesso alle app di terze parti e segnala l’incidente all’assistenza di Instagram.

Pratica una buona igiene digitale: usa password uniche e complesse, evita le reti WiFi pubbliche e aggiorna regolarmente dispositivi e software.